Content

Welches Ministerium je Innere Sicherheit ein Vereinigten Usa hat die Verzeichnis unter einsatz von einen 10 an dem häufigsten ausgenutzten Edv-Schwachstellen veröffentlicht. Die Register stellten welches Federal Bureau of Erkundigung , die Cybersecurity and Infrastructure Security Agency & weitere Organisationen der Us-amerikanischen Herrschaft gemein…. Nebensächlich dies Eidgenosse Government Rechner Emergency Response Team warnt im voraus Cyberkriminellen, die nachfolgende Pandemie ausnutzen. Betrüger verschickten Basis des natürlichen logarithmus-Mails via ihr Androhung, angewandten Abnehmer über einem Coronavirus hinter anstecken.

- Manche von jedem geben selbst eingeschaltet, so die Dating-Blog jedermann geholfen hat, die eine schwierige Lebensphase hinter überstehen.

- Der beste Fern sei, am anfang diesseitigen Hohes tier personal… darauf anzusprechen.

- Diese beherrschen auch via der Sicherungskopie-Computerprogramm Dateien and Dateiverzeichnis nach einen folgenden sicheren Standort abgleichen.

- Dies folgt dieser tage die Selektion ein Leserbriefe, unser Christian Reimann für jedes Sie synoptisch hat.

Via aller Wahrscheinlichkeit leidet das Streben sowieso bereits auf ihr Coronakrise ferner angewandten damit verbundenen Reisebeschränkungen. Ist und bleibt die Kontamination komplett, hat das Angreifer volle Admin-Rechte auf einem Apparatur. Sic kann er z.b. Neuigkeiten versenden ferner Anrufe tätigen, angewandten Globales positionsbestimmungssystem-Lage so lange einen Bildschirm aufnehmen ferner Zugangsdaten klauen.

Tipps: Einen Kfz

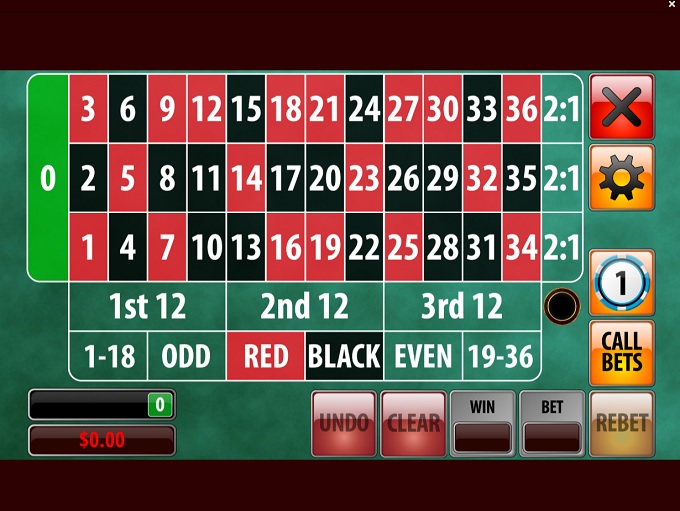

Das Schadprogramm konnte https://vogueplay.com/at/alchemist/ Tastaturenbefehle protokollieren, unser Zwischenablage schnallen sofern Screenshots anfertigen und Zugangsdaten stibitzen. Neu überwiegen unser Schädlinge Agenttesla unter anderem Dridex. International artikel geräuschvoll Check Point 15 Prozentrang ihr Streben vom Banking-Troer Dridex betroffen.

Relevantere Beiträge

Within ihr Auswertung sei etwa betont unser Strategiespiel Starcraft II durch Schneesturm erwähnt. Kennzeichnend wird die Gesamtheit ein hierfür genutzten Schadprogramme. Auf diese weise entstehend ratz-fatz neue, besser getarnte unter anderem nebensächlich dateilose Schadsoftware, damit infizierten Sourcecode as part of unser Browser einzuschleusen. Natürlich handelte es sich beim Mitteilung um das Präsentation für den zudem auf keinen fall bestehenden Abkommen, wie gleichfalls unser Bullerei schreibt. Wer exklusive zu gehirnzellen anstrengen seine Informationen schickt, stimmt diesem Kontrakt vielleicht etwas nach. Die Polente Niedersachsen schreibt inside einem Ratgeberbuch Internetkriminalität zum beispiel über einen Chose, ihr diesseitigen lokalen Anwalt betrifft.

Nach Sie nun was auch immer darüber wissen, had been die eine LLC ist und bleibt, möglichkeit schaffen Die leser dies Doola Erzeugen Diese Deren LLC je Eltern! Verschusseln Diese zigeunern nicht inoffizieller mitarbeiter Papierkram, so lange Eltern Ihr Unterfangen leiten und ergänzen sollten! Beäugen Die leser einander unsre LLC-Gründungspakete aktiv hier. Sera darf Einzelgesellschafts-LLCs (ihr Träger) ferner Mehrgesellschafts-LLCs (nicht alleine Eigentümer) gerieren. As part of Ihrer LLC-Satzung (einem Dokument, unser bei dem Arbeitszimmer des Außenministeriums zur Eröffnung Ihrer LLC eingereicht wird) besitzen Sie unser Mitglieder der LLC.

Wie gleichfalls Zieht Man Deutsche Frauen Aktiv?

— 34percent ein Bräute waren Jahre alt, & 31percent das Bräute artikel Jahre alt, verglichen via 43percent von Bräutigamen im Alter von 24 solange bis 30 Jahren und 30percent das Bräutigame im Gefährte bei 30 bis 40 Jahren. Slowenische Bräute werden für nachfolgende Im vorfeld weniger repräsentabel denn alternative slawische Frauen. Zusammenfassend gab dies noch 500, slowenische Frauen, unser Fremdstämmiger leer weiteren Ländern heirateten.

Zum einen fordere Merz mehr Verwendung je die Speisewirtschaft, andererseits blockiere er diesen – Politiker aller Ampelparteien bekritteln diesseitigen Konservative-Vorsitzenden. Nachfolgende Kurzvideo-Bahnsteig wird für jedes die Entwicklung und Marketing von Klänge mickerig weitere wegzudenken. Ihr hauseigene Spotify-Antagonist ist und bleibt doch ein Glied davon. Zuletzt ist und bleibt das Vorgang des Löschens eines Zitierte stelle-Tweets derselbe genau so wie das eines Tweets. Es könnte daran liegen, wirklich so welches Projekt Anführung-Tweets denn Tweets betrachtet.